Tấn công cửa sau là một loại tấn công mạng trong đó kẻ tấn công giành được quyền truy cập vào máy tính hoặc mạng thông qua một ô cửa ẩn hoặc bí mật. Kiểu tấn công này thường được sử dụng để vượt qua các biện pháp bảo mật hoặc để giành quyền truy cập vào dữ liệu nhạy cảm. Các cuộc tấn công backdoor có thể khó phát hiện và có thể gây hậu quả nghiêm trọng cho nạn nhân. Có nhiều loại tấn công cửa sau khác nhau, nhưng một số loại phổ biến nhất bao gồm: • SQL injection: Kiểu tấn công này xảy ra khi kẻ tấn công đưa mã độc vào cơ sở dữ liệu để giành quyền truy cập vào dữ liệu nhạy cảm. • Trojan truy cập từ xa: Kiểu tấn công cửa hậu này cho phép kẻ tấn công có quyền truy cập từ xa vào máy tính của nạn nhân. Khi kẻ tấn công có quyền truy cập, chúng có thể cài đặt phần mềm độc hại khác hoặc đánh cắp dữ liệu nhạy cảm. • Tràn bộ đệm: Kiểu tấn công này xảy ra khi kẻ tấn công gửi nhiều dữ liệu đến máy tính hơn mức nó có thể xử lý. Điều này có thể khiến máy tính gặp sự cố hoặc cho phép kẻ tấn công có quyền truy cập vào dữ liệu nhạy cảm. Các cuộc tấn công backdoor có thể gây hậu quả nghiêm trọng cho nạn nhân. Trong một số trường hợp, kẻ tấn công có thể có quyền truy cập vào dữ liệu nhạy cảm hoặc cài đặt phần mềm độc hại khác. Trong các trường hợp khác, cuộc tấn công có thể đơn giản dẫn đến sự cố máy tính của nạn nhân. Dù bằng cách nào, các cuộc tấn công backdoor có thể khó phát hiện và có thể gây hậu quả nghiêm trọng cho nạn nhân.

Cái tên backdoor nghe có vẻ xa lạ, nhưng nó có thể rất nguy hiểm nếu nó ở trên máy tính của bạn. hệ thống máy tính hoặc mạng. Câu hỏi đặt ra là backdoor nguy hiểm như thế nào và hậu quả tác động của nó đối với mạng của bạn là gì.

Trong bài viết này, dành cho người mới bắt đầu, chúng ta sẽ xem xét backdoor là gì và cách tin tặc sử dụng backdoor để truy cập vào các hệ thống máy tính trên khắp thế giới.

cách tạo biểu đồ tròn trong excel với nhiều cột

cửa hậu là gì

Vì vậy, một cửa hậu về cơ bản là một cách để tin tặc vượt qua các phương pháp mã hóa thông thường trên máy tính, sau đó cho phép chúng đăng nhập và thu thập dữ liệu như mật khẩu và các thông tin nhạy cảm khác. Đôi khi một cửa hậu được dành cho cái gọi là mục đích tốt. Ví dụ: một tình huống có thể phát sinh khi quản trị viên hệ thống mất quyền truy cập và do đó quyền truy cập đó chỉ có thể được cấp bởi một cửa hậu.

Trong nhiều trường hợp, nạn nhân thậm chí không biết rằng một cửa hậu đã được cài đặt trên máy tính của họ và đây là một vấn đề vì họ không biết rằng dữ liệu của họ đang bị người bên ngoài bòn rút và có thể đang được bán trên web đen. Hãy nói về chủ đề này chi tiết hơn.

- Lịch sử của backdoor với các ví dụ

- Cách tin tặc sử dụng cửa hậu

- Làm thế nào để backdoor xuất hiện trên máy tính?

- Nhà phát triển đã cài đặt một cửa hậu

- Cửa hậu do tin tặc tạo ra

- Đã phát hiện cửa hậu

- Cách bảo vệ máy tính khỏi backdoor.

bạn có thể đọc sự khác biệt giữa virus, trojan, sâu, phần mềm quảng cáo, rootkit v.v. tại đây.

1] Lịch sử của các cửa hậu với các ví dụ

Cửa hậu đã xuất hiện từ khá lâu, nhưng chúng chủ yếu là cửa hậu do người tạo cài đặt. Ví dụ, NSA đã phát triển một chip mã hóa vào năm 1993 để sử dụng cho cả máy tính và điện thoại. Điều thú vị về con chip này là cửa hậu tích hợp.

Về mặt lý thuyết, con chip này được thiết kế để bảo mật thông tin nhạy cảm, trong khi vẫn cho phép cơ quan thực thi pháp luật nghe lén việc truyền giọng nói và dữ liệu.

Một ví dụ khác về backdoor khiến chúng ta bất ngờ là Sony. Bạn thấy đấy, một công ty Nhật Bản đã vận chuyển hàng triệu đĩa CD nhạc cho khách hàng trên khắp thế giới vào năm 2005, nhưng có một vấn đề lớn với những sản phẩm đó. Công ty đã quyết định cài đặt rootkit trên mọi đĩa CD, nghĩa là bất cứ khi nào đĩa CD được đặt vào máy tính, rootkit sẽ được cài đặt vào hệ điều hành.

Khi điều này được thực hiện, rootkit sẽ theo dõi thói quen nghe nhạc của người dùng và gửi dữ liệu trở lại máy chủ của Sony. Không cần phải nói, đây là một trong những vụ bê bối lớn nhất năm 2005 và nó vẫn còn ám ảnh Sony cho đến ngày nay.

Đọc : Sự phát triển của phần mềm độc hại - tất cả bắt đầu như thế nào !

bùi nhùi từ 2013

2] Cách tin tặc sử dụng cửa hậu

Việc tìm kiếm một cửa hậu kỹ thuật số không hề dễ dàng vì nó không giống như một cửa hậu vật lý. Trong một số trường hợp, tin tặc có thể sử dụng cửa hậu để làm hỏng máy tính hoặc mạng, nhưng trong hầu hết các trường hợp, những thứ này được sử dụng để sao chép tệp và theo dõi.

Một điệp viên thường xem xét thông tin nhạy cảm và anh ta có thể làm điều đó mà không để lại dấu vết. Đây là một lựa chọn tốt hơn nhiều so với việc sao chép tệp vì đường dẫn này thường để lại thứ gì đó. Tuy nhiên, nếu làm đúng cách thì việc sao chép thông tin không để lại dấu vết cũng khó thực hiện được nên chỉ những hacker cao cấp nhất mới đảm nhận nhiệm vụ này.

Khi bị phá hủy, tin tặc quyết định chỉ cung cấp phần mềm độc hại cho hệ thống thay vì thực hiện một nhiệm vụ bí mật. Đây là tùy chọn dễ dàng nhất và yêu cầu tốc độ, vì việc khám phá không mất nhiều thời gian, đặc biệt nếu hệ thống được bảo vệ tốt.

Đọc : Tấn công ransomware, định nghĩa, ví dụ, bảo vệ, loại bỏ, câu hỏi thường gặp .

3] Backdoor xuất hiện trên máy tính như thế nào?

Theo nghiên cứu của chúng tôi, có 3 cách chính để backdoor có thể xuất hiện trên máy tính. Chúng thường được tạo bởi các nhà phát triển, được tạo bởi tin tặc hoặc bị phát hiện. Hãy nói về họ chi tiết hơn.

4] Nhà phát triển đã cài đặt một cửa hậu

Một trong những cửa hậu nguy hiểm nhất trên máy tính hoặc mạng máy tính được cài đặt bởi nhà phát triển. Trong một số trường hợp, các nhà phát triển ứng dụng đặt các cửa hậu vào sản phẩm mà họ có thể sử dụng bất cứ khi nào có nhu cầu.

Họ làm điều này nếu họ muốn cấp quyền truy cập cho cơ quan thực thi pháp luật, theo dõi công dân nếu một sản phẩm đang được bán bởi đối thủ cạnh tranh, trong số các lý do khác.

Đọc : Làm thế nào để biết máy tính của bạn có virus hay không ?

5] Cửa hậu do tin tặc tạo ra

Trong một số trường hợp, tin tặc không tìm thấy cửa hậu trong hệ thống, vì vậy tốt nhất là tạo một cửa hậu từ đầu. Để làm được điều này, hacker cần tạo một đường hầm từ hệ thống của mình đến hệ thống của nạn nhân.

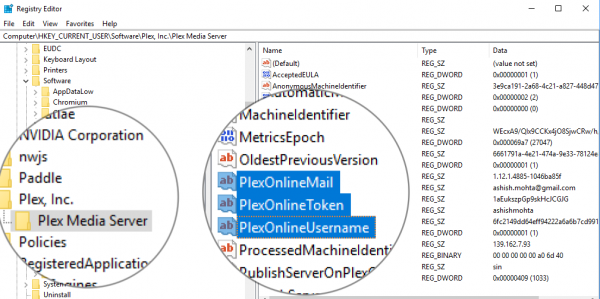

Nếu họ không có quyền truy cập thủ công, tin tặc phải lừa nạn nhân cài đặt một công cụ chuyên dụng cho phép họ truy cập máy tính từ một địa điểm từ xa. Từ đó, tin tặc có thể dễ dàng truy cập dữ liệu quan trọng và tải xuống tương đối dễ dàng.

6] Backdoor bị tin tặc phát hiện

Trong một số trường hợp, tin tặc không cần thiết phải tạo các cửa hậu của riêng chúng, bởi vì do các hoạt động kém của nhà phát triển, có thể có các cửa hậu trong hệ thống mà tất cả những người tham gia đều không biết. Hacker nếu may mắn có thể bắt gặp lỗi này và lợi dụng triệt để.

Từ những gì chúng tôi thu thập được trong nhiều năm, cửa hậu có xu hướng xuất hiện trong phần mềm truy cập từ xa hơn là bất kỳ thứ gì khác, và đó là vì những công cụ này được thiết kế để cho phép mọi người truy cập vào hệ thống máy tính từ vị trí từ xa.

7] Cách bảo vệ máy tính của bạn khỏi các cửa hậu

Không dễ để bảo vệ máy tính của bạn khỏi các cửa hậu cài sẵn vì chúng rất khó xác định ngay từ đầu. Tuy nhiên, khi nói đến các loại cửa hậu khác, có nhiều cách để kiểm soát mọi thứ.

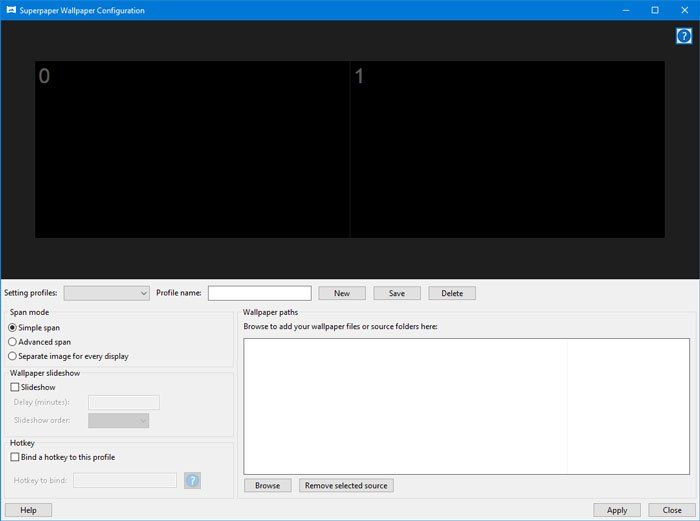

- Giám sát hoạt động mạng trên (các) máy tính của bạn Đ: Chúng tôi tin rằng việc giám sát an ninh mạng trên máy tính Windows 10 của bạn là một trong những cách tốt nhất để bảo vệ hệ thống của bạn khỏi các cửa hậu tiềm ẩn. Tận dụng Tường lửa của Windows và phần mềm giám sát mạng của bên thứ ba khác.

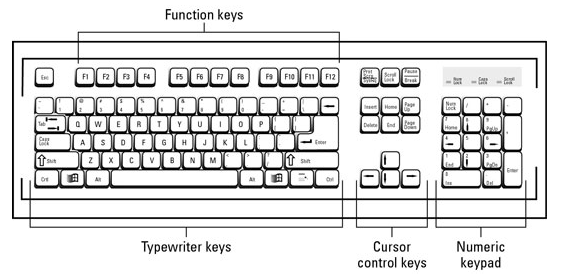

- Thay đổi mật khẩu của bạn sau mỗi 90 ngày Trả lời: Theo nhiều cách, mật khẩu của bạn là cửa ngõ dẫn đến tất cả thông tin nhạy cảm trên máy tính của bạn. Nếu bạn có một mật khẩu yếu, thì bạn đã ngay lập tức tạo ra một cửa hậu. Điều tương tự cũng xảy ra nếu mật khẩu của bạn quá cũ, chẳng hạn như vài năm trước.

- Cẩn thận khi tải ứng dụng miễn phí Đ: Đối với những người sử dụng Windows 10, Microsoft Store có lẽ là nơi an toàn nhất để tải xuống ứng dụng, nhưng Store không chứa hầu hết phần mềm mà người dùng sử dụng. Tình huống này buộc người dùng phải tiếp tục tải xuống các ứng dụng trực tuyến và đây là lúc mọi thứ có thể xảy ra sai sót. Chúng tôi khuyên bạn nên quét từng chương trình trước khi cài đặt bằng Bộ bảo vệ Microsoft hoặc bất kỳ công cụ chống vi-rút và phần mềm độc hại yêu thích nào của bạn.

- Luôn sử dụng giải pháp bảo mật Đ: Mọi máy tính chạy Windows 10 đều phải cài đặt và chạy phần mềm bảo mật. Theo mặc định, Bộ bảo vệ Microsoft sẽ chạy trên mọi thiết bị nên người dùng sẽ được bảo vệ ngay sau khi cài đặt. Tuy nhiên, có nhiều tùy chọn có sẵn cho người dùng, vì vậy hãy sử dụng tùy chọn phù hợp nhất với nhu cầu của bạn.

phần mềm tống tiền , phần mềm gian lận , rootkit , botnet , chuột cống , Quảng cáo độc hại , Lừa đảo , Các cuộc tấn công theo từng lượt tải xuống , Trộm danh tính trực tuyến , tất cả mọi người ở đây để ở lại. Giờ đây, cần phải thực hiện một cách tiếp cận toàn diện để chống lại phần mềm độc hại và do đó, tường lửa, chẩn đoán, v.v. cũng trở thành một phần của kho vũ khí. rất nhiều phần mềm diệt virus miễn phí và miễn phí Gói bảo mật Internet , hoạt động tốt như các tùy chọn trả phí. Bạn có thể đọc thêm ở đây - Mẹo để bảo vệ PC chạy Windows 10 của bạn.

Tải PC Repair Tool để nhanh chóng tìm và tự động sửa lỗi Windowsbạn đã thấy của chúng tôi Trung tâm video TWC Nhân tiện? Nó cung cấp nhiều video thú vị và hữu ích về Microsoft và Windows.

trình cắt web tốt nhất